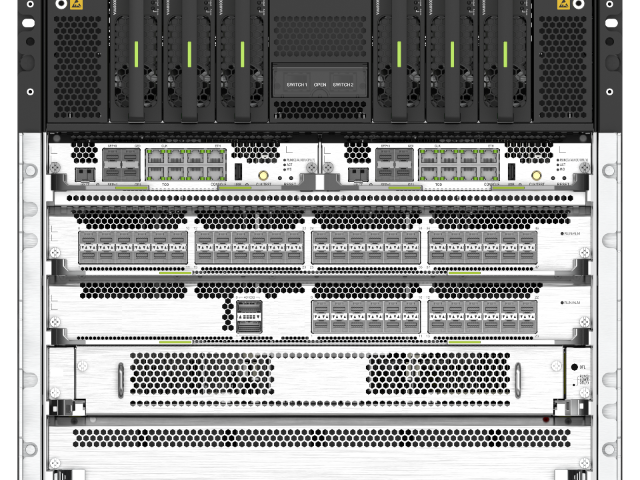

- 品牌

- 深信服,华为,华三,联想,DellEMC,浪潮,SUGON,

- 型号

- 齐全

后门的三种程序及其原理和防御方法是什么?远程开启TELNET服务:防御方法为注意对开启服务的监护。建立WEB和TELNET服务:防御方法为注意对开启服务的监控。让禁用的GUEST用户具有管理权限:防御方法为监护系统注册表。应用代理是什么?代理服务有哪些优点?应用代理也叫应用网关,作用在应用层,其特点是完全“阻隔”了网络的通信流,通过对每种应用服务编制专门的代理程序,实现监视和控制应用层通信流的作用。代理服务器有以下两个优点:允许用户“直接”访问互联网;适合于进行日志记录。日志审计设备集中存储网络设备日志,满足等保合规留存6个月要求。长沙空间网络安全法律法规

TCP/IP协议各层可能受到的威胁及防御方法是什么?网络层:IP欺骗攻击,保护措施包括防火墙过滤、打补丁等。传输层:应用层:邮件病毒、木马等,防御方法包括认证、病毒扫描、安全教育等。端口扫描技术的原理是什么?端口扫描向目标主机的TCP/IP服务端口发送探测数据包,并记录目标主机的响应。通过分析响应来判断服务端口是打开还是关闭,就可以知道端口提供的服务或信息。端口扫描只能对接受到的数据进行分析,帮助我们发现目标主机的某些内在的弱点,而不会提供进入一个系统的详细步骤。海口企业网络安全防护措施网络准入控制(NAC)系统确保只有合规终端才能接入企业网络。

应用效果:1. 数据资产保护 ,只有通过身份认证,并在服务器管理下,才能访问这些文档。因此,无论是因为计算机失窃,还是由于内部员工通过移动存储设备、电子邮件或即时通讯工具把加密文档外传,都能够保证加密文档无法阅读。2. 防止泄密 ,有效防止用户主动或被动泄漏机密数据,用户无法通过拷贝、打印、内存窃取、外传等方式外泄这些加密文档的内容,即使是通过hacker工具也无法窃取加密文档的内容。3. 文档访问管理 ,用户只能访问属于本人的加密文档,根据管理员配置,对加密文档的指定操作需要管理员审批才能进行,例如共享和解锁文档。

解决方案:1.漏洞扫描系统,采用较先进的漏洞扫描系统定期对工作站、服务器、交换机等进行安全检查,并根据检查结果向系统管理员提供详细可靠的安全性分析报告,为提高网络安全整体水平产生重要依据。2.网络版杀毒产品部署,在该网络防病毒方案中,我们较终要达到一个目的就是:要在整个局域网内杜绝病毒的传染、传播和发作,为了实现这一点,我们应该在整个网络内可能传染和传播病毒的地方采取相应的防病毒手段。同时为了有效、快捷地实施和管理整个网络的防病毒体系,应能实现远程安装、智能升级、远程报警、集中管理、分布查杀等多种功能。网络缓存设备本地存储热门内容,降低互联网出口带宽压力。

商交措施:商务交易安全则紧紧围绕传统商务在互联网络上应用时产生的各种安全问题,在计算机网络安全的基础上,如何保障电子商务过程的顺利进行。各种商务交易安全服务都是通过安全技术来实现的,主要包括加密技术、认证技术和电子商务安全协议等。由于主动防御可以提升安全策略的执行效率,对企业推进网络安全建设起到了积极作用,所以尽管其产品还不完善,但是随着未来几年技术的进步,以程序自动监控、程序自动分析、程序自动诊断为主要功能的主动防御型产品将与传统网络安全设备相结合。尤其是随着技术的发展,高效准确地对病毒、蠕虫、木马等恶意攻击行为的主动防御产品将逐步发展成熟并推向市场,主动防御技术走向市场将成为一种必然的趋势。网络行为管理设备规范员工网络行为,提高工作效率。武汉加密系统网络安全公司

光模块选择需匹配交换机端口速率,如10G SFP+或25G SFP28。长沙空间网络安全法律法规

信息安全的层次体系是怎样的?信息安全从总体上可以分成五个层次:安全的密码算法、安全协议、网络安全、系统安全以及应用安全。缓冲区溢出攻击的原理是什么?缓冲区溢出攻击是一种系统的攻击手段,通过往程序的缓冲区写超出其长度的内容,造成缓冲区的溢出,从而破坏程序的堆栈,使程序转而执行其他指令,以达到攻击的目的。较常见的方法是通过使某个特殊的程序的缓冲区溢出转而执行一个shell,通过shell的权限可以执行高级的命令。如果这个特殊程序具有system权限,攻击成功者就能获得一个具有shell权限的shell,就可以对程序进行操控。长沙空间网络安全法律法规

- 北京事业单位网络安全防护 2026-03-25

- 上海金融企业网络安全法律法规 2026-03-25

- 郑州医院网络安全应急预案 2026-03-25

- 沈阳事业单位网络安全 2026-03-25

- 长沙空间网络安全法律法规 2026-03-25

- 广州信息网络安全第三方服务机构 2026-03-25

- 上海企业网络安全防护措施 2026-03-25

- 武汉工控系统网络安全措施 2026-03-24